Wavlink Router: Backdoors, 63 CVEs und kein einziger Patch

Wer beim Router sparen will, stößt auf Amazon schnell auf Wavlink. WiFi 6, WiFi 7, Mesh-Systeme – alles zu Preisen, die deutlich unter etablierten Marken wie TP-Link oder AVM liegen. Doch hinter der günstigen Fassade steckt ein ernstes Problem: Wavlink-Router gehören zu den am gründlichsten dokumentierten Sicherheitskatastrophen im Consumer-Netzwerksegment. Ich finde es wichtig, dass Nutzer diese Faktenlage kennen, bevor sie einen solchen Router an ihr Heimnetzwerk anschließen.

Die wichtigsten Punkte:

- Backdoors in Router-Firmware seit 2020 dokumentiert

- Cisco Talos fand 2024/2025 insgesamt 63 CVEs in einem Modell

- Kein einziger Patch wurde jemals veröffentlicht

- Aktive Ausnutzung durch Mirai-Botnetz nachgewiesen

- Docking Stations & USB-Peripherie weniger kritisch einzustufen

Wer steckt hinter Wavlink?

Wavlink ist keine eigenständige Marke, sondern die Consumer-Handelsmarke der Winstars Technology Ltd. mit Sitz in Shenzhen. Das ist durch eine offizielle Markenregistrierung belegt. Sicherheitsforscher des CyberNews-Investigationsteams haben 2020 außerdem dokumentiert, dass Wavlink, die US-Walmart-Marke Jetstream und eine weitere Marke namens Ematic dieselbe Firmware, dieselbe Hardware und dieselbe Codebasis teilen. Im Quellcode von Wavlink-Firmware fanden die Forscher sogar den String „Jetstream“. De facto kauft man also in allen drei Fällen dasselbe Gerät – unter verschiedenen Etiketten.

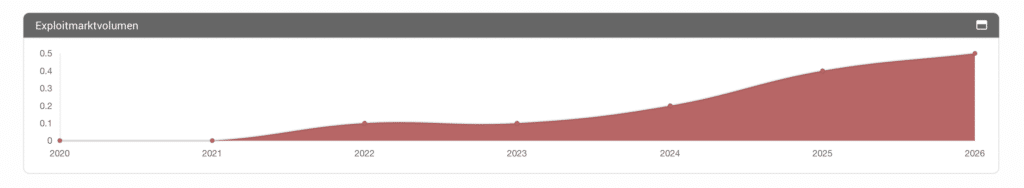

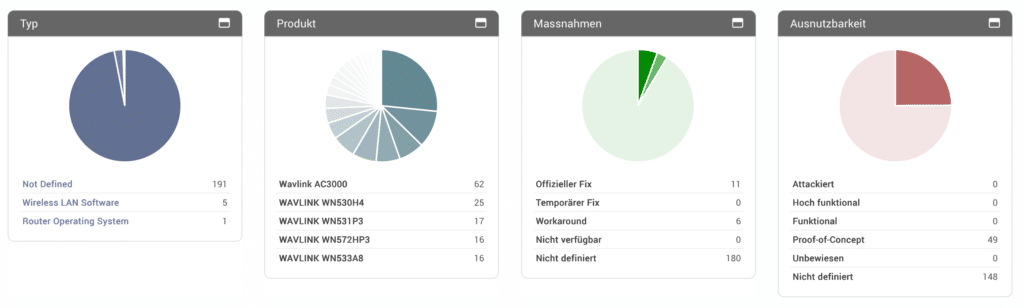

Die Sicherheitslage: Von Backdoors bis zu 63 CVEs

Das eigentliche Problem beginnt in der Firmware. Bereits 2020 entdeckten die Forscher James Clee, Roni Carta und Mantas Sasnauskas im Wavlink-Router-Code echte Backdoors – registriert vom NIST als CVE-2020-10971 und CVE-2020-10972. Darunter war etwa eine Webseite, die ohne jede Authentifizierung Remote Code Execution ermöglichte. Noch gravierender: Das Admin-Passwort war im Klartext im JavaScript der Login-Seite hinterlegt. Forscher Roni Carta kommentierte das damals unmissverständlich: Jemand habe diese Entscheidung bewusst getroffen. Innerhalb von Minuten nach dem Aufsetzen eines Testgeräts versuchte eine chinesische IP-Adresse, das Gerät ins Mirai-Botnetzeinzugliedern – jenes Botnetz, das 2016 Netflix, Twitter und GitHub zeitweise lahmlegte.

Fünf Jahre später, im Jahr 2024, begann Cisco Talos – das Bedrohungsforschungsteam von Cisco – mit einer systematischen Untersuchung des Wavlink AC3000, damals einer der meistverkauften Gigabit-Router in den USA für rund 60 US-Dollar. Das Ergebnis war erschreckend: 44 Schwachstellen, dokumentiert in 63 CVEs, verteilt auf zehn CGI-Dateien und drei Shell-Skripte. Darunter befinden sich mehrere unauthentifizierte OS-Command-Injection-Lücken, über die ein Angreifer aus dem Internet heraus beliebige Befehle auf dem Router ausführen kann – ohne Login, ohne Passwort. Firmware-Updates werden laut Cisco Talos per HTTP statt HTTPS übertragen, was Man-in-the-Middle-Angriffe ermöglicht, bei denen ein Angreifer beliebige Firmware einspielen kann.

Kein Patch, keine Reaktion

Was mich persönlich am stärksten irritiert, ist die Reaktion von Wavlink auf diese Befunde. Cisco Talos kontaktierte das Unternehmen erstmals im Juli 2024. Im Oktober 2024 teilte Wavlink mit, das Produkt sei eingestellt – Patches seien aber in Arbeit. Nach einer weiteren Anfrage im November folgte: keine Antwort. Im Januar 2025 veröffentlichte Cisco Talos die Advisories öffentlich. Cisco Talos formulierte es offiziell so: Wavlink habe es abgelehnt, einen Patch zu veröffentlichen. Schon 2020 bestritt das Unternehmen gegenüber CyberNews schlicht die Existenz der damaligen Backdoors – obwohl das NIST die CVEs bereits registriert hatte.

Dazu kommt ein strukturelles Problem: Als chinesisches Unternehmen unterliegt Winstars Technology dem chinesischen Rechtsrahmen, der Behörden nahezu uneingeschränkten Datenzugriff ermöglicht – inklusive Entschlüsselungsschlüsseln. Das ist derselbe regulatorische Kontext, der zur Huawei-Sperrung in Deutschland und anderen Ländern geführt hat.

Was ist mit Docking Stations und USB-Peripherie?

Nicht alle Wavlink-Produkte sind gleich zu beurteilen. USB-Docking Stations, HDD-Gehäuse und USB-Hubs haben keinen eigenen Netzwerkzugang und stellen damit kein Sicherheitsrisiko im oben beschriebenen Sinne dar. Die Qualität liegt auf Budgetniveau – die Geräte sind funktional, aber abhängig von Drittanbieter-Treibern wie DisplayLink, und der Support ist unregelmäßig. WLAN-USB-Adapter (PCIe oder USB) sind ebenfalls kein eigenständiges Netzwerkgerät und damit weniger kritisch, aber auch hier gilt: Support und Treiber-Qualität vor dem Kauf prüfen.

Fazit

Wavlink-Router sind aus meiner Sicht kein vertretbares Sicherheitsrisiko für ein Heimnetzwerk. Die dokumentierten Backdoors, die 63 CVEs in einem einzigen Modell und die verweigerten Patches sind keine Kleinigkeiten – sie sind das Ergebnis einer konsequent nachgewiesenen Gleichgültigkeit gegenüber Nutzersicherheit. Wer günstige Netzwerkhardware sucht, ist mit TP-Link oder AVM FRITZ!Box [AFFILIATE-LINK: AVM FRITZ!Box] deutlich besser beraten. Die Wavlink-Peripherie ohne Netzwerkfunktion ist ein anderes Thema – dort ist die Risikolage eine andere.

Schreibe einen Kommentar